Mince, j’ai loupé DJ Mosey au festiZad, le dernier apéro Facebouse à Notre Dame de la Glande … parait qu’il y avait un max de pervers pour pister les p’tites fugueuses 🙂

Archive | Trop sérieux

Programme culturel du WE

Posted on 07 janvier 2013.

Posted in Boulot, Fête, PKI, ICP, IGC0 commentaire

PKCS#12

Posted on 21 septembre 2012.

Comme le présente RSA : Personal Information Exchange Syntax Standard specifies a portable format for storing or transporting a user’s private keys, certificates, miscellaneous secrets, etc.

-> Télécharger le standard au format PDF

Le format PKCS#12 est utilisé pour stocker les clés privées et des certificats dans un seul fichier chiffré : par exemple Java l’utilise pour ses keystores.

L’extension de fichier pour les fichiers PKCS#12 est habituellement « .p12« , mais on les rencontre aussi en « .pfx« . Ces fichiers peuvent être créés, analysés et lus par exemple avec la sous-commande pkcs12 de OpenSSL.

Posted in PKI, ICP, IGC0 commentaire

Dernière lecture: « Les marins-pêcheurs ne sont pas des pilleurs de la mer » (Le Monde)

Posted on 31 août 2012.

Quelques réactions à la lecture de l’article de José Jouneau « Les marins-pêcheurs ne sont pas des pilleurs de la mer » paru dans Le Monde daté du 27 août 2012 en réponse à la tribune du géographe et directeur de recherche honoraire au CNRS Jean Chaussade : « Assez de surpêche ! »

José Jouneau est président du Comité régional des pêches maritimes des Pays de Loire et premier vice-président du Comité national des pêches maritimes et des élevages marins.

Posted in Trop sérieux0 commentaire

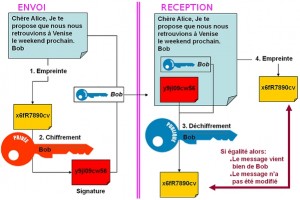

Signature numérique : un petit schéma vaut mieux qu’un long discours :-)

Posted on 06 juillet 2012.

- Calcul de l’empreinte (on dit aussi hash, ou parfois condensat/condensé ) des données à signer.

- Chiffrement de l’empreinte à l’aide de la clé privée de l’émetteur dont lui seul dispose et qu’il conserve précieusement. Le résultat de ces deux action produit la signature des données.

- Déchiffrement de la signature avec la clé publique de l’émetteur qui est une information librement diffusée. Cela permet de retrouver l’empreinte associée aux données signées.

- Calcul de l’empreinte des données signées. On vérifie que cette empreinte correspond à la précédente, auquel cas la signature est valide : les données sont donc intègres et l’identité de l’expéditeur est vérifiée.

=> Envoi des données en clair et de la signature au destinataire (avec éventuellement le certificat de l’émetteur contenant sa clef publique)

Posted in PKI, ICP, IGC0 commentaire

Lectures du jour

Posted on 24 avril 2012.

Posted in Trop sérieux0 commentaire

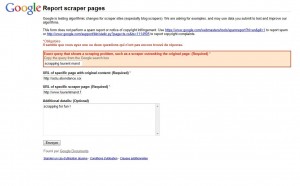

Do you scrap ? Appel à la délation.

Posted on 01 septembre 2011.

Je répondis sur l’article d’Olivier Andrieu sur le site Abondance à propos du nouveau outil de signalement de duplication de contenus que Google a mis en place. Je scrappe ici même cet article afin de faire le « test » de dénonciation:

<abondance>

Google propose un formulaire permettant d’indiquer des sites scrapant un contenu, c’est-à-dire volant un texte dans une page pour l’intégrer sur son site sans autorisation préalable…

Google veut lutter contre les scrapers (les sites qui « pillent » le web pour en copier/coller le contenu sur leurs pages sans autorisation) et vient de mettre en ligne un formulaire de dénonciation qui vous incite à lui indiquer la requête qui renvoie un contenu « scrapé », les URL des pages originale et copiée ainsi que des commentaires éventuels. Tout cela sera ensuite visé et analysé par l’équipe « Quality Search » qui doit avoir bien du travail en ce moment…

Il est indiqué sur ce formulaire que les données fournies ne sont pas considérées comme un « spam report » (et donc que les sites en question ne devraient, logiquement, pas être pénalisés) mais plutôt comme des exemples qui seront utilisés à fin de test par Google pour améliorer l’algorithme.

Rappelons qu’en plus des problèmes légaux (copie de contenu sans autorisation), le scraping génère des problèmes de duplicate content pouvant faire passer un contenu « scrapé » devant votre site dans les résultats du moteur sur certaines requêtes. Embêtant…

</abondance>

Comme d’habitude Google, qui fait semblant de s’excuser devant notre possible interprétation de ses objectifs, nous prend pour des grands enfants. Il semble bien évident que pour la pertinence de ses réponses, Google a tout intérêt a dégradé le référencement d’un contenu scrappé et qu’il ne se gênera certainement pas pour le faire. Cet intérêt est tout à fait légitime… de là à faire appel à la grande générosité des internautes pour l’atteindre il y a un pas minuscule que Google ne se prive pas d’utiliser, en veillant à ne froisser personne (Panda en a déjà irrité suffisamment) 🙂

Allez, faisons le test :

– premier point positif, ma page wordpress est indexée quelques minutes après sa création :

– je soumets donc ma requête au formulaire de signalement:

On notera au passage que le premier champ est bien obligatoire 🙂

– la réponse de Google

Héééééééééééééééééééééééé…. Google aurait pu me créditer d’un chèque de 75 € Adwords pour cette dénonciation. Bref, attendons le résultat avec angoisse mais sale temps en perspective pour les « curators« . Pourvu que cela ne plombe pas mon PageRank 🙂

Posted in Trop sérieux0 commentaire

Arrêtez de crypter !

Posted on 10 août 2011.

Petite précision matinale suite à la lecture d’articles employant un vocabulaire approximatifs: on ne crypte pas, on CHIFFRE !

On chiffre avec une clé de chiffrement pour obtenir un cryptogramme.

Lorsque l’on a un cryptogramme à lire, deux possibilités s’offrent à nous… Soit on le déchiffre en employant la clé de chiffrement, soit on n’a pas la clé de chiffrement et dans ce cas, on le décrypte (on casse le code).

Cette explication étant donnée, on comprend que le terme –crypter– reviendrait à chiffrer sans clé … ce qui est impossible. Donc crypter n’existe pas (où alors peut être mettre dans une crypte mais cela n’a plus grand chose à voir avec notre sujet :-).

Voilà c’est dit, bonne journée à Bob et Alice !

Mais il y a un terme pire encore … : encrypter (une mauvaise traduction du mot -encryption- in english qui doit être traduit par -chiffrer-). Plus de détails sur wikipedia.

Posted in PKI, ICP, IGC0 commentaire

Web sécurisé : création des certificats avec openSSL

Posted on 16 juin 2011.

Vous avez entendu parler de Firesheep, l’extension pour Firefox qui permet de collecter toutes les mots de passe de votre entourage sur les réseaux WIFI ouverts ?

Vous n’avez pas envie que votre site et ses utilisateurs en soient les prochaines victimes ? Une solution simple : sécuriser votre site avec SSL/TLS/HTTPs.

Connectez-vous en tant que root et allez dans le répertoire de configuration de votre serveur Apache2 (généralement /etc/apache2 mais on peut évidemment en choisir un autre) et créez un répertoire appelé ssl. Vous vous placerez dans ce répertoire afin que les clés et les certificats soient créés à l’intérieur avant d’effectuer les opérations suivantes.

Création du certificat serveur

Génération de la clé privée

On génère la clef privée avec la commande suivante en définissant un nom de fichier :

openssl genrsa 1024 > servwiki.key

La sortie attendue est la suivante :

Generating RSA private key, 1024 bit long modulus

..................++++++

.................................................................++++++

e is 65537 (0x10001)

Si vous souhaitez que cette clé ait un mot de passe (qui vous sera demandé à chaque démarrage d’apache, donc à éviter !), ajoutez « -des3 » après « genrsa « .

Ceci a pour effet de créer votre clé privée pour SSL [1], ne la perdez pas (ni le mot de passe éventuel) !

Vous pouvez observer son contenu :

less servwiki.key

-----BEGIN RSA PRIVATE KEY-----

MIICXgIBAAKBgQDQG9wvnuLC4aqzaJCAWGA1AxFzg00hjPObhq1mukzsGyuuWBFG

vj/k9vFNYX55DHctb/4cXtsZRWWvgcjtYnCVwRu+DAjFsk//kOMfhplmiv9xQ+ZL

8w/Xrnm8JWdSS+S4LCMnsuIiQtLbhMrQnUV02hAtbIZiSM3k6OjShEZhDQIDAQAB

AoGAHi0cBW+1k+qjFPbBlUq7UJSMUEKmyYmlvVSPCklTZB0gfVxZzPdDTpEcNks/

yo+rLFSD9Vsvy/9LGmLoXruadWlK67PCUnpM5/oRRGgy8t73YKrxflAU5Gtymjvc

ZCf0CAs6wBft3yLU31Qc4WqVM2vTyUH76jebVhxEw8k63OUCQQD/1OmAXV+TxBPG

ZTPFbzUeAE5rQqqOW4aoMNvM61Yn/19h6SzY2MfSQvF1BNns/efCRrqOMeyvPWUG

g1okfogTAkEA0D7pDf/D2Yu5msbOAGF4QBU1erLzpi/s6Rv6VEPYCGnHQlo3jbg9

FZbjHJ4UcYyYaA8jIrkY+FIJM88YlGbWXwJBAILEdvJ5R/CFCkKf2j2yIWmLaIol

En8fw43XI5L0PB7Hxx6KDLVu4XzVYQyahTZBdqR0eMlUNZJBhJE2tO3wi2cCQQCp

JkCFd3es0BrNxqfzlThozRFofcz88za7TldydL0YcFtC4Sb4vWsYizwktZ6jcPEm

rQz8Gl9W7MO+ynwLptB/AkEA1tsnFXoYzI71enmTdugGxbv0RqAd5iQpDYQkDSdn

2LImp/3YnXNJ9qpY91j87tKthh/Oetu6SHlmLg1LOYNIdw==

-----END RSA PRIVATE KEY-----

Protégez votre fichier en faisant : chmod 400 servwiki.key

De multiples autres options sont possibles mais il est inutile d’alourdir le sujet

A partir de votre clé, vous allez maintenant créer un fichier de demande de signature de certificat (CSR[2]).

On génère la demande de certificat avec la commande suivante :

openssl req -new -key servwiki.key > servwiki.csr

Le système va vous demander de saisir des champs ; remplissez-les en adaptant sauf le champ « Common Name » qui doit être identique au nom d’hôte de votre serveur virtuel :

Country Name (2 letter code) [AU]:FR

State or Province Name (full name) [Some-State]:BRETAGNE

Locality Name (eg, city) []:Sulniac

Organization Name (eg, company) [Internet Widgits Pty Ltd]:Lostihuel Braz

Organizational Unit Name (eg, section) []:IT

Common Name (eg, YOUR name) []:www.laurentmarot.fr

Email Address []:

Ce n’est pas la peine de saisir d’autres extra attributes…

La commande précédente crée le formulaire de demande de certificat (fichier servwiki.csr) à partir de la clé privée préalablement générée.

Ce fichier dont le contenu est visible ci-dessous contient la clé publique à certifier.

less servwiki.csr

-----BEGIN CERTIFICATE REQUEST-----

MIIBsTCCARoCAQAwcTELMAkGA1UEBhMCRlIxFTATBgNVBAgTDENvcnNlIGR1IFN1

ZDEQMA4GA1UEBxMHQWphY2NpbzEMMAoGA1UEChMDTExCMREwDwYDVQQLEwhCVFMg

SU5GTzEYMBYGA1UEAxMPcHJvZi5idHNpbmZvLmZyMIGfMA0GCSqGSIb3DQEBAQUA

A4GNADCBiQKBgQDSUagxPSv3LtgDV5sygt12kSbN/NWP0QUiPlksOkF2NkPfwW/m

f55dD1hSndlOM/5kLbSBo5ieE3TgikF0IktjBWm5xSqewM5QDYzXFt031DrPX63F

vo+tCKTQoVItdEuJPMahVsXnDyYHeUURRWLWwc0BzEgFZGGw7wiMF6wt5QIDAQAB

oAAwDQYJKoZIhvcNAQEEBQADgYEAwwI4UvkfhBvyRrUXtjrLfZXLxZlF9o+URmHJ

ysvrLKfesVBEzdA9mqk1OwIwLfe8Fw2fhip2LGqvcCPxDMoIE/0cDkqGRg9iKp7D

DMuy69lPTEB6UtpVKO/1eage0oug6VqdfGAYMMSGyWFuO9FE4UE6HspVodb20wGV

4H8qZuk=

-----END CERTIFICATE REQUEST-----

Maintenant, deux choix s’offrent à vous :

- envoyer le fichier servwiki.csr à un organisme (le tiers de confiance ou l’autorité de certification aussi appelée AC ou encore CA pour certification authority ) et ainsi obtenir le certificat dûment signé par la clé privée de l’organisme (après avoir payé),

- ou bien signer vous-même le certificat. (ce qui dans l’absolu est une hérésie puisque cela revient à certifier que nous sommes bien celui que nous prétendons être)

Ce dernier choix a notre préférence pour des raison de simplicité … et de coût.

Création du certificat de l’autorité de certification

Pour signer un certificat, vous devez créer votre propre autorité de certification, cela implique donc de générer une clé et un certificat auto-signé.

La création de la clé privée de l’autorité de certification se fait comme précédemment :

openssl genrsa -des3 1024 > ca.key

Ce qui a pour effet de créer la clé privée de l’autorité de certification. Dans ce cas, il vaut mieux rajouter l’option -des3 qui introduit l’usage d’une « passphrase » [3] car c’est cette clé privée qui signera tous les certificats que l’on émettra ; cette « passphrase » sera donc demandée à chaque utilisation de la clé.

Ensuite, à partir de la clé privée, on crée un certificat x509 auto-signé pour une durée de validité d’un an :

openssl req -new -x509 -days 365 -key ca.key > ca.crt

Il faut saisir la passphrase… puisqu’on utilise « ca.key » que l’on a protégé. Et on donne les renseignements concernant cette fois-ci l’autorité de certification (c’est à dire nous-même).

Attention : le Common Name doit être différent de celui qui a été donné pour la clé.

Country Name (2 letter code) [AU]:FR State or Province Name (full name) [Some-State]: BRETAGNE Locality Name (eg, city) []:SULNIAC Organization Name (eg, company) [Internet Widgits Pty Ltd]:Lostihuel Braz Organizational Unit Name (eg, section) []:IT Common Name (eg, YOUR name) []:myCA Email Address []:

C’est notre certificat d’autorité de certification qui va permettre de signer les certificats créés.

La signature du certificat serveur par la CA [4]

La commande qui signe la demande de certificat est la suivante :

openssl x509 -req -in servwiki.csr -out servwiki.crt -CA ca.crt -CAkey ca.key\ -CAcreateserial -CAserial ca.srl

L’option CAcreateserial n’est nécessaire que la première fois.

Il faut saisir la passphrase…

Le certificat signé est le fichier servwiki.crt. La sortie de la commande attendue est la suivante :

Signature ok subject=/C=FR/ST=BRETAGNE/L=Sulniac/O=Lostihuel Braz/OU=IT/CN=www.laurentmarot.fr Getting CA Private Key Enter pass phrase for ca.key:

Vous avez maintenant un certificat pour votre serveur se nommant servwiki.crt.

less servwiki.crt

-----BEGIN CERTIFICATE----- MIICVDCCAb0CAQEwDQYJKoZIhvcNAQEEBQAwdDELMAkGA1UEBhMCRlIxFTATBgNV BAgTDENvcnNlIGR1IFN1ZDEQMA4GA1UEBxMHQWphY2NpbzEMMAoGA1UEChMDTExC MREwDwYDVQQLEwhCVFMgSU5GTzEbMBkGA1UEAxMSc2VydmV1ci5idHNpbmZvLmZy MB4XDTA0MDIwODE2MjQyNloXDTA0MDMwOTE2MjQyNlowcTELMAkGA1UEBhMCRlIx FTATBgNVBAgTDENvcnNlIGR1IFN1ZDEQMA4GA1UEBxMHQWphY2NpbzEMMAoGA1UE ChMDTExCMREwDwYDVQQLEwhCVFMgSU5GTzEYMBYGA1UEAxMPcHJvZi5idHNpbmZv LmZyMIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQDSUagxPSv3LtgDV5sygt12 kSbN/NWP0QUiPlksOkF2NkPfwW/mf55dD1hSndlOM/5kLbSBo5ieE3TgikF0Iktj BWm5xSqewM5QDYzXFt031DrPX63Fvo+tCKTQoVItdEuJPMahVsXnDyYHeUURRWLW wc0BzEgFZGGw7wiMF6wt5QIDAQABMA0GCSqGSIb3DQEBBAUAA4GBALD640iwKPMf pqdYtfvmLnA7CiEuao60i/pzVJE2LIXXXbwYjNAM+7Lov+dFT+b5FcOUGqLymSG3 kSK6OOauBHItgiGI7C87u4EJaHDvGIUxHxQQGsUM0SCIIVGK7Lwm+8e9I2X0G2GP 9t/rrbdGzXXOCl3up99naL5XAzCIp6r5 -----END CERTIFICATE-----

Il faut maintenant installer le certificat de l’autorité de certification dans chaque navigateur client. C’est ce dernier qui va valider le certificat reçu par le client lors de la requête https://www.laurentmarot.fr.

Installation du certificat d’autorité de certification

Pour installer sur votre navigateur le certificat de l’autorité de certification, fichier ca.crt :

- Gardez le certificat disponible à partir du client (disquette, clé usb, ftp, ssh, répertoire partagé…)

- Sous Windows, un clic droit ou double-clic sur le fichier devrait vous permettre de lancer l’assistant d’installation du certificat dans Internet Explorer. Vous devez l’installer en tant qu’autorité de certification. Vérifiez ensuite que le certificat s’y trouve bien sous le nom de myCA.

- sur Mozilla :

- Edition/Préférence/Confidentialité et Sécurité/Certificats

- Bouton de commande : gestion des certificats

- Onglet : autorité

- Bouton de commande : importer

- etc…

Vous pouvez alors passer à la configuration d’Apache2 pour supporter SSL.

Posted in PKI, ICP, IGC0 commentaire

Introduction à la notion de certificat

Posted on 16 juin 2011.

Les algorithmes de chiffrement asymétrique sont basés sur le partage entre les différents utilisateurs d’une clé publique. Généralement le partage de cette clé se fait au travers d’un annuaire électronique (souvent au format LDAP) ou bien d’un site web.

Toutefois, ce mode de partage a une grande lacune : rien ne garantit que la clé est bien celle de l’utilisateur a qui elle est associée. En effet, un pirate peut corrompre la clé publique présente dans l’annuaire en la remplaçant par sa clé publique. Ainsi, le pirate sera en mesure de déchiffrer tous les messages ayant été chiffrés avec la clé présente dans l’annuaire.

Ainsi, un certificat permet d’associer une clé publique à une entité (une personne, une machine, …) afin d’en assurer la validité. Le certificat est en quelque sorte la carte d’identité de la clé publique, délivré par un organisme appelé autorité de certification (souvent notée CA pour Certification Authority).

L’autorité de certification est chargée de délivrer les certificats, de leur assigner une date de validité (équivalent à la date limite de péremption des produits alimentaires), ainsi que de révoquer éventuellement des certificats avant cette date en cas de compromission de la clé (ou du propriétaire).

Structure d’un certificat ?

Les certificats sont des petits fichiers divisés en deux parties :

- La partie contenant les informations liées à l’entité et à la clef

- La partie contenant la signature de l’autorité de certification

La structure des certificats est normalisée par le standard X.509 de l’UIT (plus exactement X.509v3), qui définit les informations contenues dans le certificat :

- La version de X.509 à laquelle le certificat correspond ;

- Le numéro de série du certificat ;

- L’algorithme de chiffrement utilisé pour signer le certificat ;

- Le nom (DN, pour Distinguished Name) de l’autorité de certification émettrice ;

- La date de début de validité du certificat ;

- La date de fin de validité du certificat ;

- L’objet de l’utilisation de la clé publique ;

- La clé publique du propriétaire du certificat ;

- La signature de l’émetteur du certificat (thumbprint).

L’ensemble de ces informations (informations + clé publique du demandeur) est signé par l’autorité de certification, cela signifie qu’une fonction de hachage crée une empreinte de ces informations, puis ce condensé est chiffré à l’aide de la clé privée de l’autorité de certification; la clé publique ayant été préalablement largement diffusée afin de permettre aux utilisateurs de vérifier la signature avec la clé publique de l’autorité de certification.

Lorsqu’un utilisateur désire communiquer avec une autre personne, il lui suffit de se procurer le certificat du destinataire. Ce certificat contient le nom du destinataire, ainsi que sa clé publique et est signé par l’autorité de certification. Il est donc possible de vérifier la validité du message en appliquant d’une part la fonction de hachage aux informations contenues dans le certificat, en déchiffrant d’autre part la signature de l’autorité de certification avec la clé publique de cette dernière et en comparant ces deux résultats.

Signatures de certificats

On distingue différents types de certificats selon le niveau de signature :

- Les certificats auto-signés sont des certificats à usage interne. Signés par un serveur local, ce type de certificat permet de garantir la confidentialité des échanges au sein d’une organisation, par exemple pour le besoin d’un intranet. Il est ainsi possible d’effectuer une authentification des utilisateurs grâce à des certificats auto-signés.

- Les certificats signés par un organisme de certification sont nécessaires lorsqu’il s’agit d’assurer la sécurité des échanges avec des utilisateurs anonymes, par exemple dans le cas d’un site web sécurisé accessible au grand public. Le certificateur tiers permet d’assurer à l’utilisateur que le certificat appartient bien à l’organisation à laquelle il est déclaré appartenir.

Types d’usages

Les certificats servent principalement dans trois types de contextes :

- Le certificat client, stocké sur le poste de travail de l’utilisateur ou embarqué dans un conteneur tel qu’une carte à puce, permet d’identifier un utilisateur et de lui associer des droits. Dans la plupart des scénarios il est transmis au serveur lors d’une connexion, qui affecte des droits en fonction de l’accréditation de l’utilisateur. Il s’agit d’une véritable carte d’identité numérique utilisant une paire de clés asymétriques d’une longueur de 512 à 1 024 bits.

- Le certificat serveur installé sur un serveur web permet d’assurer le lien entre le service et le propriétaire du service. Dans le cas d’un site web, il permet de garantir que l’URL et en particulier le domaine de la page web appartiennent bien à telle ou telle entreprise. Par ailleurs, il permet de sécuriser les transactions avec les utilisateurs grâce au protocole SSL.

- Le certificat VPN est un type de certificat installé dans les équipement réseaux, permettant de chiffrer les flux de communication de bout en bout entre deux points (par exemple deux sites d’une entreprise). Dans ce type de scénario, les utilisateurs possèdent un certificat client, les serveurs mettent en œuvre un certificat serveur et les équipements de communication utilisent un certificat particulier (généralement un certificat IPSec).

Posted in PKI, ICP, IGC0 commentaire

Thales pourrait prendre le contrôle de DCNS

Posted on 18 mars 2011.

Dassault Aviation ne s’opposerait pas à ce que Thales, dont il est l’actionnaire industriel de référence, prenne plus de 50 % du leader européen du naval militaire.

![]()

Thales pourrait prendre le contrôle de DCNS, le constructeur français de porte-avions, sous-marins et autres frégates. Le groupe de défense et de sécurité, détient déjà 25 % du capital de DCNS. Au terme d’un pacte signé entre l’État et Dassault Aviation lorsqu’il est devenu l’actionnaire industriel de référence de Thales, ce dernier détient une option d’achat sur 10 % supplémentaire du capital de DCNS. Dassault Aviation ne s’opposerait pas à ce que Thales puisse monter plus haut encore jusqu’à en prendre plus de 50 % donc le contrôle.

Mais Charles Edelstenne, PDG de Dassault Aviation, pose un préalable: « traiter le problème des ouvriers d’état » surtout si «on veut entrer en compétition à l’internationale». Mis à disposition de DCNS, les quelque 6 000 ouvriers d’état relèvent de l’État par exemple en matière de d’augmentation de salaires. Pour 2011, le décret pris a gelé les augmentations de salaire en 2011, « hormis celles liées à l’avancement des personnels concernés », précise DCNS dans lequel se côtoient plusieurs statuts: fonctionnaire, salariés de droit privé et ouvriers d’état dont le statut est un héritage de l’époque où le constructeur était un arsenal.

Afin de laisser à l’État le temps pour mener la réflexion sur ce sujet, Luc Vigneron, PDG de Thales, a proposé de décaler d’un an la levée de l’option qui amène Thales à détenir 35 % du leader européen du naval militaire.

17/03/2011 – Véronique Guillermard – Le Figaro

Posted in Trop sérieux2 Comments

- Magnifique top 1k au FCSC 2026. Quelle aventure !

- Mange ton certificat

- The End (E11S3-J+8)

- Haïfa, ah y fallait pas… (E10S3-J+7)

- Allo patron (E9S3-J+6)

- Mission accomplie (E8S3-J+5)

- May the fourth … (E7S3-J+4)

- Banana Beach avec le chef ! (E6S3-J+3)

- Tranquilles entre Carmel Market et plage (E5S3-J+2)

- Yom Haʿatzmaout (E4S3-J+1)

Stay up to date

- Subscribe to the RSS feed

- Subscribe to the feed via email